Foto de NESA by Makers en Unsplash

Cada día millones de personas utilizan el sistema global de posicionamiento americano, GPS. Todos los móviles llevan un sensor GPS incorporado que recibe señales de su constelación de satélites y mide desfases para determinar con precisión pasmosa la ubicación actual. Muchos coches también los incorporan, y en el futuro próximo los coches autónomos estarán al orden del día, y también lo usarán para apoyarse en sus datos de cara a la navegación.

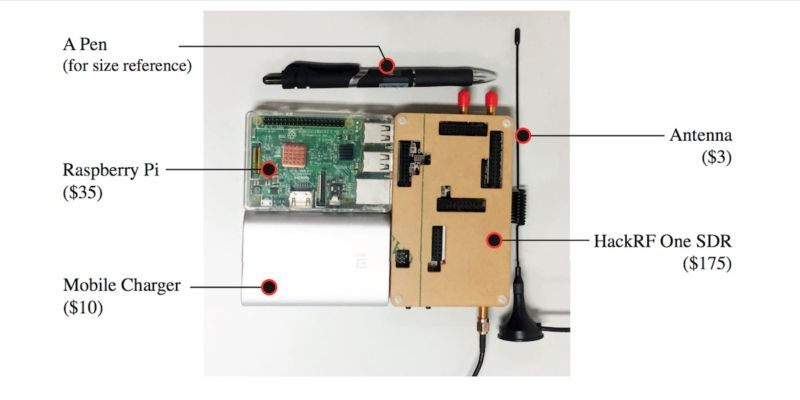

Unos investigadores de Virginia Tech, la Universidad China de Ciencias Electrónicas y Tecnología y Microsoft Research han creado la prueba de concepto de un aparato que, pegado debajo de un coche puede engañar a los GPS cercanos para obligarles a cambiar la ruta y enviarte a otro lado o, directamente, meterte en una dirección prohibida en contra del tráfico, por ejemplo. El dispositivo está construido con Raspberry Pi, un dispositivo de radio que se puede definir con software llamado HackRF One, una antena y una batería. Invirtieron en total, debido al coste del HackRF One: 223 dólares (unos 190 euros).

El aparato se pega en los bajos de un coche que queremos atacar, que anula las señales del sistema GPS y emite unas propias simuladas que engañan al dispositivo receptor. Además utiliza ciertos algoritmos para simular rutas "fantasma" por las que quiere enviar al vehículo, pudiendo cambiar las sindicaciones que devuelve tu software de mapas. Gracias a esto el ataque se puede utilizar para enviarte a otro sitio, retrasar a un vehículo de emergencias o, en un caso extremo, provocar un accidente en un coche autónomo.

Este tipo de ataque funciona mejor en áreas urbanas, ya que hay muchas más posibilidades de cambiar rutas y, si son grandes ciudades, es más probable que el conductor no conozca los sitios por los que se mueve. Y mejora aún más si el atacante tiene una idea aproximada de a dónde se dirige el vehículo. Además de pegarse el aparato al fondo del coche, es posible realizar el ataque con éxito usando un dron que vuele por encima del vehículo.

Según los propios investigadores "la amenaza se volverá más realista a medida que los fabricantes de coche añadan capacidades de pilotaje automático a los coches, de modo que las personas estén menos involucradas en la conducción hasta el punto de no estarlo en absoluto cuando los coches autónomos estén en la carretera".

Este tipo de ataques se han venido advirtiendo desde hace años, e incluso hace un lustro se registró un ataque real de este estilo contra un súper-barco de lujo en alta mar. Pero ahora es mucho más accesible a cualquiera, y sobre todo, muy barato. Y cada vez hay más dependencia de este tipo de sistemas.

El estudio, de tan solo 18 páginas, se puede leer online, y contiene bastantes detalles sobre cómo armar el invento y su funcionamiento.

Sería interesante saber si los sistemas equivalentes a GPS, como el GLONASS ruso o el (esperemos que) inminente Galileo europeo, son vulnerables también a este tipo de ataques o no. La mayor parte de los móviles actuales suelen tener soporte también para estos, aunque no los usemos.