ATENCIÓN: este contenido tiene más de 2 años de antigüedad y, debido a su temática, podría contener información desactualizada o inexacta en la actualidad.

ATENCIÓN: este contenido tiene más de 2 años de antigüedad y, debido a su temática, podría contener información desactualizada o inexacta en la actualidad.

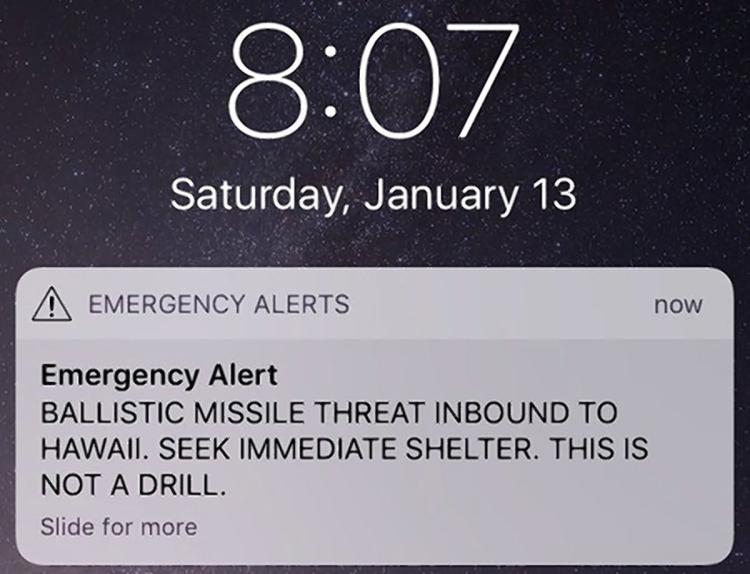

Seguro que te enteraste, porque salió en todos los medios del mundo, pero por si acaso: el pasado sábado día 13 de enero miles de hogares en las islas de Hawái se despertaron a las 8 de la mañana con una alerta de ataque nuclear desde Corea del Norte. Era un mensaje oficial del gobierno del estado con este aspecto:

Por si no sabes inglés, el mensaje dice:

Alerta de emergencia: AMENAZA DE MISIL BALÍSTICO EN DIRECCIÓN A HAWÁI. BUSQUE REFUGIO INMEDIATAMENTE. ESTO NO ES UN SIMULACRO

Dado que recibir misiles inter-continentales de Corea del Norte es una verdadera posibilidad en estas islas (aunque están a 7.500 Km de este país), el gobierno llevaba varios meses con un sistema montado para lanzar estos avisos, y proporcionando a la gente información sobre cómo actuar en caso de llegaran. Así que miles de personas se levantaron corriendo de la cama, recogieron a los niños y algunas cosas indispensables y se echaron a la calle a buscar refugio o a los sótanos de sus casas.

Se trataba de un mensaje real. Lo que no era real era la amenaza, pero claro, era imposible saberlo.

Para hacerlo peor todavía, esta especie de peli apocalíptica se mantuvo durante 38 minutos, que es el tiempo que tardaron las autoridades en reaccionar y volver a enviar otro mensaje desmintiendo el peligro. Imagínate estar con tu familia en el sótano esperando que caiga una bomba nuclear cerca de tu casa y que luego te digan que todo ha sido un error 😵😡

El problema principal (más sobre esto enseguida) fue que la persona que en ese momento estaba como responsable del sistema y de lanzar los avisos, pulsó el botón equivocado, y envió el mensaje a todos los ciudadanos registrados.

El tipo se ve que no era ningún "águila" al menos en lo que a manejo de ordenadores se refiere. De hecho, poco después se supo también que unos meses antes lo habían entrevistado para Associated Press y le habían sacado unas fotos en la oficina como parte del artículo. Resulta que el fenómeno tenía pegada la clave del sistema en un post-it debajo del monitor, y cualquiera que viese el artículo podía ver la clave (y que usaba Internet Explorer 😜).

Esto es muy grave y una de las cuestiones de seguridad más básicas que jamás se debiera hacer, pero que sin embargo se hace (a los hechos me remito). Daría para hablar también un rato.

Por suerte para él, a pesar de todo esto, no lo han despedido, solo lo han cambiado de puesto.

¿Un error humano? ¿En serio?

La prensa se apresuró a decir hasta la saciedad que se había tratado de un error humano. Y así fue. El tipo no tendría que haber pulsado el botón nunca, pero... ¿realmente se le puede achacar el error a él?.

En primer lugar, un sistema con el impacto que tiene este debería disponer de un sistema de doble confirmación como mínimo. Y no me refiero tan solo al típico mensaje de alerta de "¿Desea usted continuar? (Sí) (No)", que por cierto al parecer lo tenía. Se trata de una cuestión de diseño seguro de sistemas críticos como este. Algo tan obvio como que un aviso de este calibre deberían autorizarlo al menos dos personas. De hecho, tras el incidente es lo que han implementado, pero deberían haberlo diseñado así desde un principio.

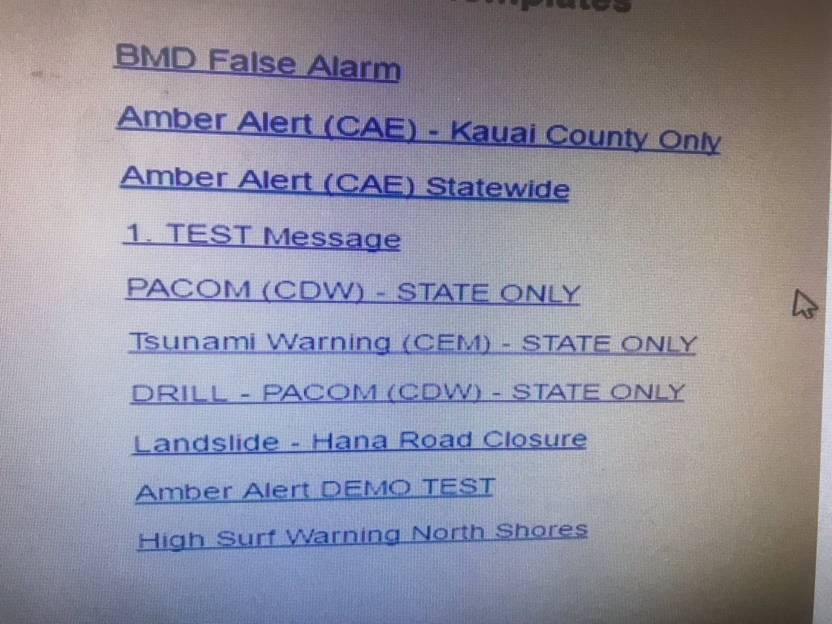

Además de eso está la cuestión de la usabilidad. Gracias a un tweet que publicaron los periodistas de investigación del Honolulu Civil Beat podemos saber cómo era la interfaz de este sistema:

Es decir, una simple colección de enlaces en una página interna en la que la única forma de distinguir unos avisos de otros es mediante su texto. De hecho el enlace que pulsó el interfecto ("PACOM (CDW) - STATE ONLY") solo se distinguía del que tendría que haber pulsado en una palabra: "DRILL" (que significa "Simulacro" en inglés), que estaba dos más abajo, y además este que pulsó y que provocaba un aviso de verdad estaba antes en la lista. Si a eso le juntas alguien que quizá no tenga muchas luces, es una receta para el desastre.

A la hora de diseñar un sistema informático la interfaz de usuario y la usabilidad son tan importantes (y a veces más) que lo que hay "debajo". Si encima se trata de un sistema crítico en el que se puede meter la pata con graves consecuencias, pues mucho más. Esta interfaz se podría haber hecho de mil formas mucho mejores, por ejemplo, aclarando mejor qué es cada cosa, separando las simulaciones de los avisos reales y diferenciando los grupos de una forma inequívoca, etc... Literalmente casi cualquier otra cosa hubiera sido mejor que esto.

Entonces ¿de quién fue la culpa? ¿Del hombre que pulsó el botón o del que se lo permitió por todo lo que hemos hablado (fallos de diseño conceptual, de UI y de UX)? Si tus usuarios usan mal un software que diseñas ¿De quién es la culpa? ¿Tuya o de ellos? Deja tus comentarios en la parte de abajo.

Fecha de publicación: